Avaliação inicial do suposto vazamento de dados da United Airlines SMS

Recentemente, uma posta alegou vazamento de dados envolvendo a United Airlines (“FlyUnited”). A reivindicação indicou a exposição de aproximadamente 272 milhões Registros, suportados por capturas de tela e amostras para download de mensagens SMS.

Alegada Postagem de vazamento de dados da United Airlines em um fórum de hackers

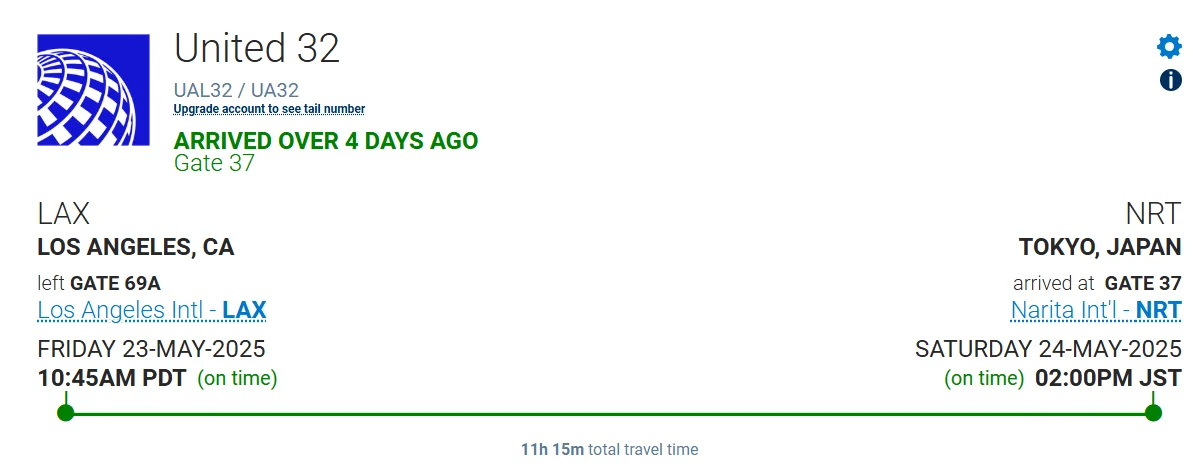

Um detalhe de voo mencionado nas amostras de SMS, especificamente o voo da United Airlines UA32 de Los Angeles (LAX) a Tóquio Narita (NRT), foi verificado usando dados de rastreamento disponíveis ao público. De acordo com o Flightware, o UA32 partiu às 10:45 PDT em 23 de maio de 2025 e chegou às 14:00 JST em 24 de maio de 2025. Isso se alinha com os dados de tempo e rota encontrados nas mensagens vazadas.

Detalhes do voo (Flightware)

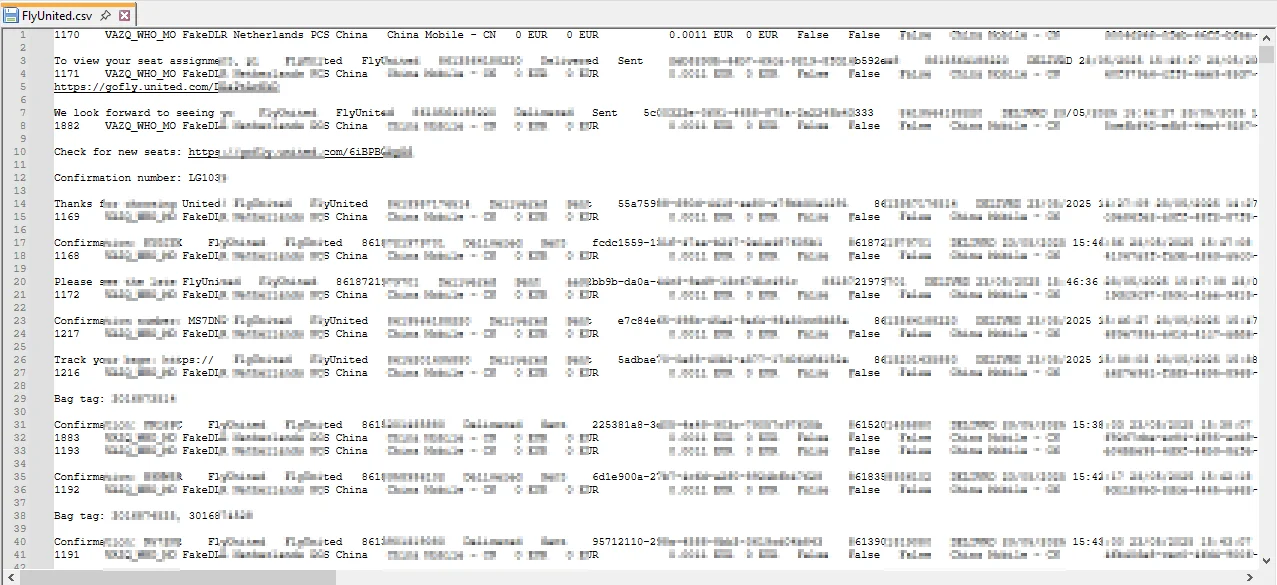

Os URLs encontrados nas amostras, apontando para gofly.united.com, também foram confirmados para resolver as páginas de serviço legítimas da United Airlines, comumente usadas para check-ins, acesso ao acesso e rastreamento de bagagem.

As amostras de SMS direcionaram principalmente números de celular chineses (+86), que, embora específicos da região, são plausíveis, considerando a cobertura global de serviços da United Airlines. Uma anomalia crítica foi a presença persistente do termo ‘fingido’ (relatório de entrega falsa) em todos os logs de mensagens. Esse marcador está normalmente associado a ambientes de teste interno ou tráfego simulado, aumentando a probabilidade de que o conteúdo não se origine da atividade real do cliente.

No entanto, também é possível que a presença de relatórios de entrega, mesmo rotulada como ‘fingida’, possa ser uma parte padrão dos sistemas de madeira usados para simular ou rastrear se as mensagens são processadas com sucesso, sem necessariamente indicar intenção maliciosa.

Dados de amostra compartilhados pelo ator de ameaças

As capturas de tela do Telegram Channel e Fórum indicaram tentativas de distribuir ou comercializar esse suposto vazamento, com menções de vendas para “números de telefone em tempo real premium”. Esses arquivos apareceram hospedados em uma plataforma obscura de compartilhamento de arquivos normalmente associada à distribuição de dados não oficial ou não autorizada.

Canal de telegrama do ator de ameaças

Com base nas evidências atuais, os dados do SMS parecem precisos em termos de detalhes do voo. No entanto, a presença proeminente de marcadores relacionados a testes (‘Fakedlr’) implica que elas provavelmente não são mensagens do cliente, mas Dados de teste internos potencialmente vazaram ou deturparam reivindicações externamente ou totalmente fabricadas.

Reivindicações não validadas anteriores do ator de ameaças

Esta não é a primeira instância em que o ator de ameaças em questão, usando o pseudônimo “Máquina1337”Fez reivindicações controversas. Um incidente recente envolveu o ator alegando uma quebra de vapor (válvula), onde dados incluindo metadados de SMS e velhos códigos de autenticação de dois fatores vazaram.

Nesse caso, o ator referenciou os serviços do Twilio. No entanto, a Valve e o Twilio negaram ser a fonte de qualquer violação. A Valve confirmou que os dados do SMS eram legítimos em termos de conteúdo da mensagem, mas esclareciam que seus próprios sistemas não estavam comprometidos. Em vez disso, eles citaram a natureza não criptografada das mensagens de SMS em trânsito e o envolvimento de vários fornecedores de terceiros como fatores contribuintes. Twilio também negou sempre prestar serviços à Valve nesse contexto.

Válvula declaração Enfatizou que as mensagens vazadas eram históricas, não continham credenciais de conta e não podiam comprometer as contas de clientes. Eles recomendaram a higiene de segurança padrão e reiterou que os clientes não precisam redefinir senhas ou alterar os números de telefone. Mais informações e resposta da válvula podem ser encontradas via Desenvolvedores XDA.

Para concluir

Esse histórico fornece contexto útil ao avaliar a credibilidade da reivindicação da United Airlines. Embora os dados de voo e URL pareçam autênticos, o uso de falsificação e a história das reivindicações exageradas ou enganosas do mesmo ator sugerem a necessidade de cautela antes de tratar isso como uma violação real dos dados do cliente.