A ascensão dos downloads drive-by: como se manter protegido

As ameaças cibernéticas hoje não aguardam mais o erro do usuário. Eles chegam sem ser convidados, muitas vezes marcando silenciosamente. Entre os mais enganosos dessas ameaças estão os downloads drive-by-programas maliciosos que se instalam no seu dispositivo simplesmente porque você visitou um site comprometido.

Neste artigo, abordaremos o que são downloads drive-by, como reconhecer os sinais e quais ferramentas usarem para criar uma experiência de navegação segura e aprimorar sua estratégia de defesa de malware.

O que são downloads drive-by?

Um download drive-by é uma forma de ataque cibernético que instala software prejudicial no seu dispositivo sem nenhum conhecimento ou permissão de você. Os ataques aproveitam as vulnerabilidades em navegadores antigos, plugins ou até sites em que você confia.

Só é preciso uma visita ao site comprometida. O malware corre silenciosamente atrás das telas, digitalizando vulnerabilidades no seu computador e fornecendo cargas úteis de malware direcionadas. Um dispositivo seguro é comprometido em momentos sem você saber que isso aconteceu.

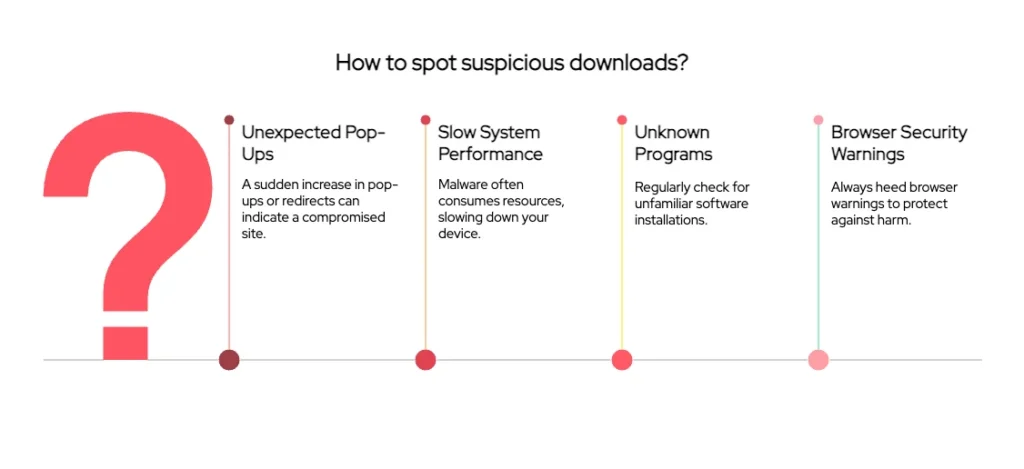

Como identificar downloads suspeitos

Embora os downloads drive-by sejam projetados para serem furtivos, algumas bandeiras vermelhas podem sugerir uma infecção:

- Pop-ups ou redirecionamentos inesperados: Uma enxurrada de pop-ups ou redirecionamentos repentinos são frequentemente sinais de um local comprometido.

- Desempenho lento do sistema: A malware consome recursos do sistema, geralmente desacelerando seu dispositivo.

- Programas desconhecidos: Verifique regularmente instalações de software desconhecidas.

- Avanços de segurança do navegador: Sempre leve a sério os avisos do navegador; Eles existem para protegê -lo de danos.

Manter o alerta é sua primeira e mais forte linha de defesa.

Como você pode identificar downloads suspeitos?

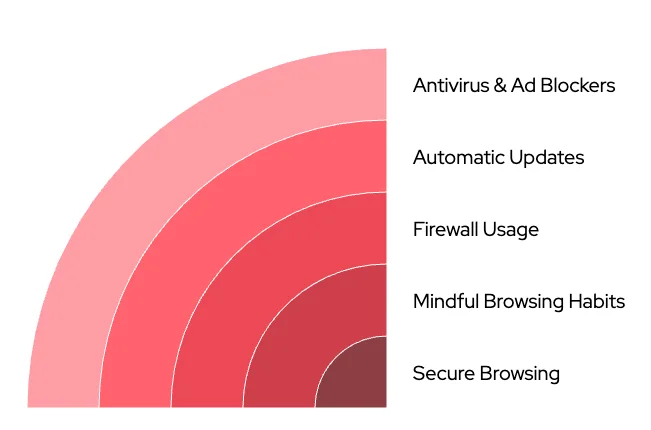

Ferramentas para bloquear ameaças

Construir uma estratégia de prevenção de malware sólida requer várias camadas de proteção. Considere integrar as seguintes ferramentas e hábitos:

- Software antivírus e antimalware confiável: Escolha soluções que ofereçam varredura em tempo real, detecção comportamental e proteção da Web.

- Bloqueadores de anúncios e bloqueadores de scripts: Impedir que scripts não autorizados e anúncios maliciosos sejam executados.

- Extensões de filtragem de URL: Estes avisam ou bloqueiam o acesso a sites nocivos conhecidos.

- Atualizações automáticas: Atualizações regulares para o seu sistema operacional, navegador e plugins patch vulnerabilidades conhecidas.

- Uso do firewall: Mantenha um firewall ativo para monitorar e controlar o tráfego da rede.

Combinados com hábitos de navegação conscientes, essas ferramentas formam um escudo robusto para navegação segura.

Quais são as ferramentas e práticas comuns para evitar downloads suspeitos?

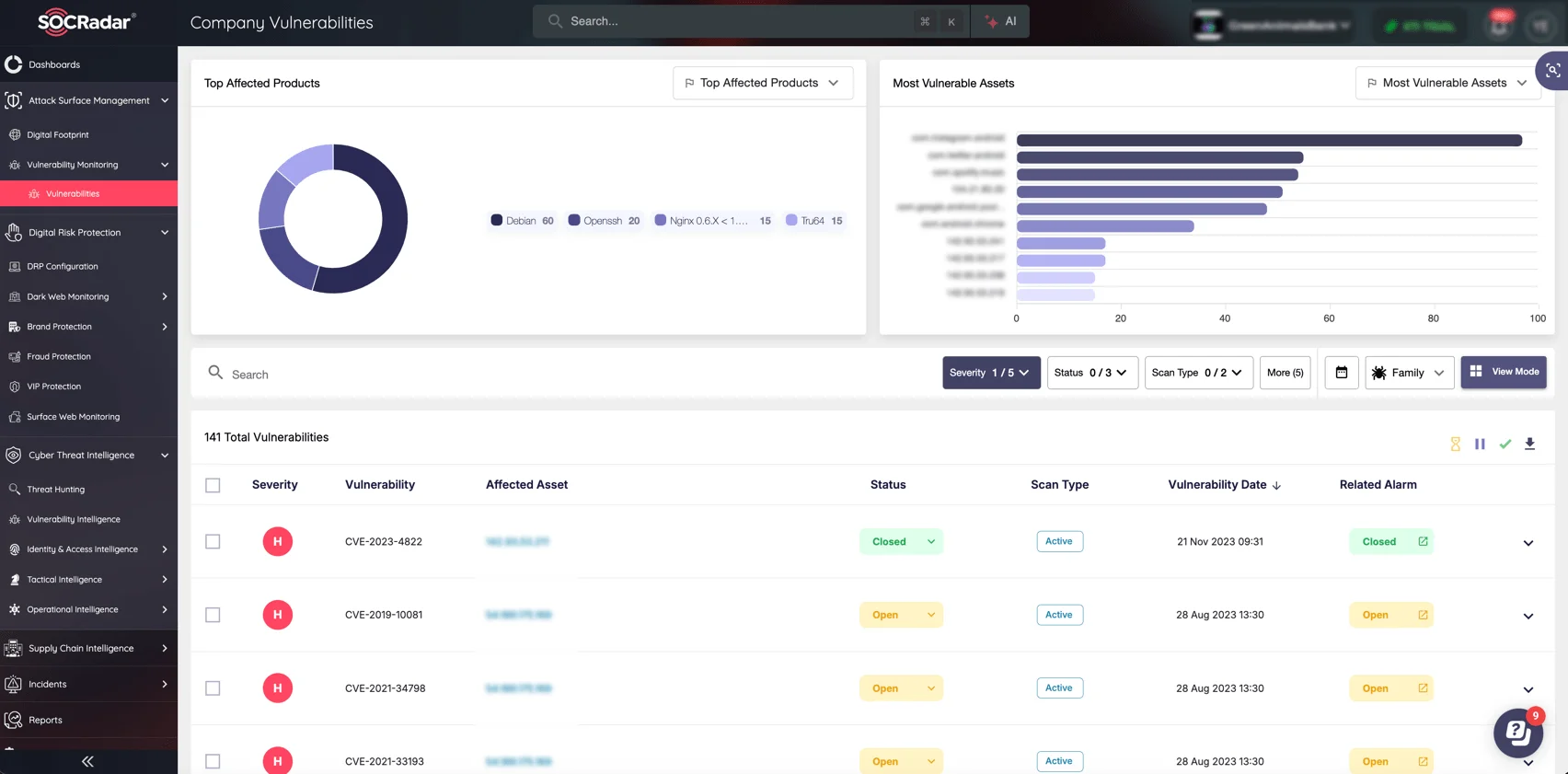

Melhorando a proteção com Socradar

Mesmo com as ferramentas certas, permanecer à frente da evolução das ameaças requer monitoramento e inteligência contínuos.

Socradar Ajuda as organizações a adotar uma postura proativa com soluções como:

- Ataque de superfície de ataque para monitorar ativos expostos,

- Monitoramento da Web Dark Para detectar dados comprometidos,

- e Proteção à marca para identificar representação e phishing.

Módulo de gerenciamento de superfície de ataque de Socradar (ASM), vulnerabilidades da empresa

Com alertas em tempo real e insights acionáveis, Socradar fortalece sua postura de segurança sem sobrecarregar sua equipe.